Negli ultimi anni leggere notizie che parlano di una violazione di dati o di una truffa digitale avvenuta dopo il furto di informazioni sensibili è ormai quasi un’abitudine. Internet rappresenta senza dubbio un ottimo canale per entrare in possesso di dati e informazioni personali. E questi dati diventano un vero grimaldello per i criminali Cyber per veicolare le loro truffe.

E’ per questa ragione che l’informazione digitale è oggi vista come una nuova e importante fonte di profitto. Per salvaguardare i propri dati dagli attacchi e dalle violazioni Cyber, le organizzazioni devono applicare non solo le migliori pratiche di sicurezza, ma anche creare una vera cultura della consapevolezza su tali rischi.

Il 2018 anno record per l’evoluzione delle minacce “cyber” e dei relativi impatti

Come è emerso dal Rapporto Clusit 2019 sulla sicurezza ICT in Italia e nel mondo, il 2018 è stato l’anno peggiore di sempre in termini di evoluzione delle minacce “cyber” e dei relativi impatti, non solo dal punto di vista quantitativo ma anche e soprattutto da quello qualitativo.

In questo contesto il furto di informazioni sensibili è sicuramente uno dei principali problemi, in quanto spesso è anche il preludio a minacce più gravi, come gli attacchi basati sull’ingegneria sociale.

Le tecniche di attacco evolvono continuamente, tendendo molto spesso a sfruttare proprio il fattore umano: fattori come la disattenzione o il senso di urgenza possono innescare un vero e proprio attacco. Per questo motivo, le organizzazioni devono migliorare le strategie di sicurezza formando i propri dipendenti, nell’ottica di prepararli a reagire correttamente di fronte a una sospetta violazione di informazioni sensibili.

Acquisire la consapevolezza che una perdita di dati può rappresentare un prezioso punto di attacco per i criminali Cyber, diventa fondamentale per mettere in sicurezza l’organizzazione e i propri dipendenti.

Attenzione allo spear-phishing: il phishing mirato su uno specifico target

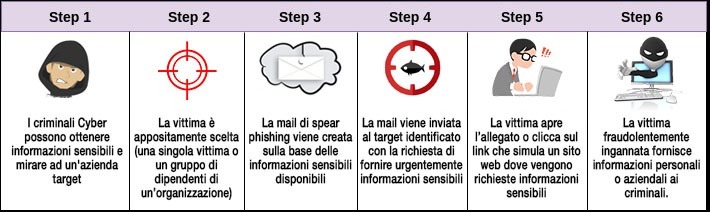

Utilizzando informazioni personali e professionali esposte in rete, i criminali Cyber predispongono i loro attacchi di spear-phishing, pensati per essere mirati e personalizzati su una singola persona o una determinata organizzazione. Questi, proprio per la loro veste personale, hanno molte più probabilità di successo rispetto ai tradizionali attacchi di phishing.

In linea generale, lo spear-phishing viene realizzato utilizzando lo strumento di e-mail e ha un unico scopo: ottenere l’accesso non autorizzato a informazioni sensibili.

A differenza delle truffe che avvengono con tecniche di spray-phishing, pensate per colpire un gran numero di persone, lo spear-phishing si concentra solo su un gruppo specifico di persone, a un target limitato e ben identificato. Per aumentare il tasso di successo di questa tipologia di attacchi, le mail, inviate da un mittente conosciuto, contengono molto spesso spiegazioni sul perché si necessita urgentemente di informazioni sensibili. Se l’inganno va a buon fine, la vittima accetta di aprire un allegato dannoso o di fare clic su un collegamento che lo porta solitamente in un sito Web contraffatto in cui gli vengono richieste informazioni sensibili, come password, numeri di conto, numeri di carte di credito, codici di accesso e PIN.

Cosa fare per evitare gli attacchi di spear-phishing

La prima regola è senza dubbio lavorare sulla prevenzione e sulla consapevolezza che tutti possono essere vittime di un attacco Cyber. Alcune semplici regole possono essere adottate per evitare di diventare vittime inconsapevoli:

- Modificare le password di accesso ai dati sensibili con una certa frequenza. Questa attività dovrebbe essere adottata come una buona regola da effettuare periodicamente.

- Verificare con attenzione che l’indirizzo e-mail del mittente sia legittimo. Qualora la richiesta di informazioni sensibili possa apparire dubbiosa, verificarne la correttezza contattando personalmente la persona che ha inviato la mail.

- Valutare attentamente se l’urgenza della richiesta presente nella mail può essere sospetta.

Se si sospetta di essere diventati involontariamente vittime di un attacco di spear-phishing si possono eseguire alcune azioni per salvaguardare la sicurezza di tutta l’organizzazione:

- Eseguire una scansione sul proprio computer, per verificare di non essere stati infettati da potenziali malware, soprattutto nei casi in cui si è per errore aperto un allegato.

- Disconnettere immediatamente il computer dalla rete se si ritiene di essere stati effettivamente vittime di un attacco di phishing.

- Contrassegnare l’e-mail come phishing e comunicare all’IT o al team dell’organizzazione preposto a tale scopo, la potenziale truffa di phishing.

- Cercare di risalire alla fonte da cui possono essere state prelevate le informazioni presenti nella mail di spear-phishing per capire se e come siano state acquisite.

Formazione continuativa per fare crescere la consapevolezza

Le soluzioni di sicurezza tradizionale non riescono purtroppo a prevenire gli attacchi di spear-phishing, realizzati in modo così esperto. L’errore di un dipendente può però avere gravi conseguenze per le organizzazioni e le informazioni sensibili possono essere esposte a pesanti violazioni se non si adottano le misure appropriate al momento giusto.

E’ per questa ragione che investire nel fattore umano è sempre più necessario. In special modo nella formazione di dipendenti non esperti in sicurezza, con l’obiettivo di creare una maggiore consapevolezza sui pericoli Cyber.

Per aumentare la resilienza di un’organizzazione rispetto ad uno scenario in continua evoluzione e che si fa ogni giorno più aggressivo, è quindi necessario adottare modelli di sensibilizzazione e formazione continua. Modelli che agiscano su due livelli: il livello cognitivo e il livello istintuale.

Per saperne di più sulla formazione continuativa sulla Cyber Security Awareness

Per evitare di diventare vittime inconsapevoli del Cyber Crime segui le nostre Cyber Pillole